常見模糊測試內(nèi)容:覆蓋協(xié)議與接口的“全方位攻擊”

在EN 18031認證中,模糊測試聚焦兩大維度:協(xié)議合規(guī)性與物理接口安全性,確保設(shè)備在極端條件下仍能穩(wěn)定運行。

協(xié)議模糊測試

■ 網(wǎng)絡(luò)協(xié)議:針對TLS、以太網(wǎng)協(xié)議等核心通信協(xié)議,通過注入畸形數(shù)據(jù)包或高頻率流量(如DoS攻擊模擬),驗證協(xié)議棧的異常處理能力。例如,使用協(xié)議模糊工具(如Boofuzz)模擬TCP/UDP報文異常,觸發(fā)設(shè)備漏洞檢測。

■ 應(yīng)用層協(xié)議:如HTTP、MQTT等,通過篡改請求參數(shù)或結(jié)構(gòu)(如超長URL、非法字符),測試服務(wù)端邏輯的健壯性。

物理接口模糊測試

■ USB接口:通過發(fā)送異常電源信號或數(shù)據(jù)流(如USB Killer工具模擬),檢測接口的電氣保護機制及數(shù)據(jù)過濾能力。

■ 工業(yè)總線接口:如CAN、Modbus,利用模糊工具生成非法指令,驗證總線控制器是否具備輸入校驗與錯誤隔離功能。

Fuzz的作用:從漏洞防御到合規(guī)達標的“三重價值”

■ 漏洞挖掘與風(fēng)險預(yù)控

模糊測試通過自動化生成海量異常輸入,快速暴露設(shè)備中潛藏的緩沖區(qū)溢出、邏輯缺陷等漏洞,助力企業(yè)提前修復(fù)。

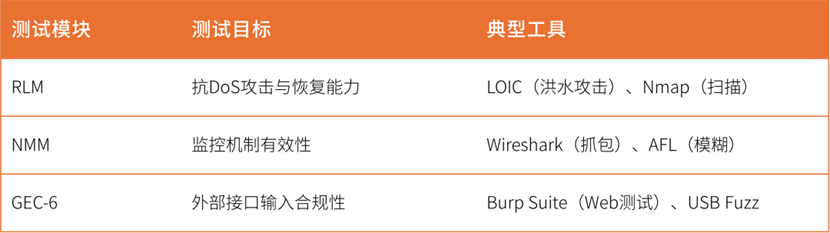

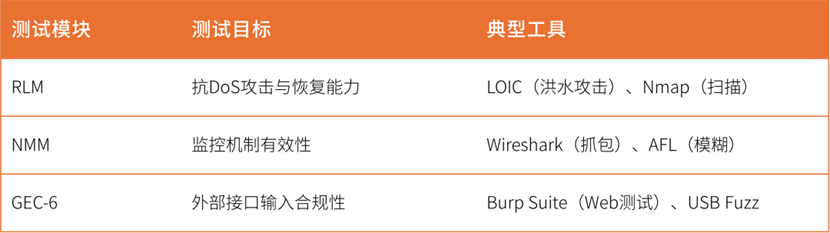

■ 驗證恢復(fù)機制(RLM)

模擬DoS攻擊后,通過監(jiān)控網(wǎng)絡(luò)接口的流量恢復(fù)速度、服務(wù)重啟時間等指標,驗證設(shè)備是否如EN 18031標準要求“回歸預(yù)定義狀態(tài)”。

■ 確保接口合規(guī)性(GEC-6)

針對文檔未聲明的輸入方法(如隱藏API或調(diào)試接口),通過流量分析工具(如tcpdump)和模糊測試,強制觸發(fā)設(shè)備響應(yīng),確保所有外部接口均符合安全設(shè)計規(guī)范。

案例

USB接口合規(guī)性驗證(GEC-6模塊)

在對某型號支持USB接口的無線電設(shè)備進行GEC-6合規(guī)測試時,測試團隊采用USB模糊工具全面覆蓋標準協(xié)議、非標設(shè)備及異常信號場景,驗證設(shè)備程序在極端輸入下仍能穩(wěn)定運行,最終通過EN 18031標準的接口抗干擾能力驗證。

模糊測試不僅是技術(shù)手段,更是企業(yè)構(gòu)建安全體系的戰(zhàn)略選擇。通過EN 18031標準認證的嚴格框架,結(jié)合RLM、NMM、GEC-6等模塊的針對性測試,企業(yè)可系統(tǒng)性提升設(shè)備的抗攻擊能力與合規(guī)水平。未來,隨著無線設(shè)備互聯(lián)與協(xié)議復(fù)雜度的升級,模糊測試將持續(xù)扮演“安全守門人”角色,為企業(yè)筑牢從開發(fā)到運維的全生命周期防線。

信息提交成功

信息提交成功