上一篇文章我們了解了RLM機制如何為設備抵御DoS攻擊保駕護航,今天我們將目光轉向 EN18031 標準中的另一個重要防線——NMM(Network Monitoring Mechanism)網絡監控機制。

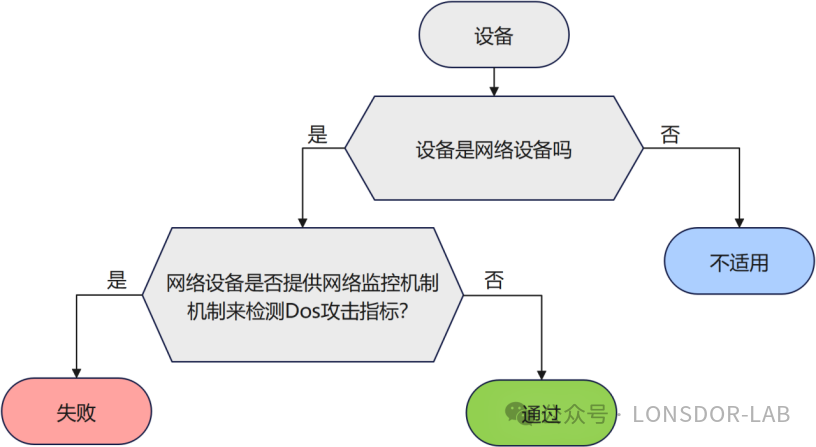

NMM – 1規定,如果設備是網絡設備,應提供網絡監控機制,用于檢測其處理的網絡流量中是否存在DoS攻擊的跡象。在復雜的網絡環境中,DoS攻擊隨時可能發生,它會干擾網絡的正常運行,影響設備對合法用戶的服務。通過部署NMM網絡監控機制,網絡設備能夠及時發現異常流量,為防范攻擊爭取時間。

為實現對DoS攻擊的有效檢測,NMM機制提供了多種方法和措施。例如,基于行為或模式的檢測方式,通過對網絡流量的實時監測,分析流量的特征和模式,判斷是否存在異常。當網絡中出現大量來自同一源IP的請求,遠超出正常范圍時,就可能是DoS攻擊的跡象。

另外,監測網絡數據報也是重要手段之一。這包括監測在一定時間范圍內的數據報數量,查看是否有數據報來自設備未配置的網絡或目的地為設備外的網絡,以及檢查是否存在畸形和被修改的數據報等。通過這些細致的檢查,能夠及時發現潛在的攻擊行為。

NMM機制存在多種實現方式,不同的實現方式適用于不同的網絡環境和設備類型:

1.基于GTP消息的監測(IC.NMM – 1.GTPFiltering):這種方式主要基于對GPRS隧道協議消息的監測和過濾。在實際應用中,網絡設備會對GTP消息進行實時監控,驗證消息發送者的授權情況,并對不同的GTP消息制定和應用相應規則。通過這些操作,確保網絡設備能夠及時發現并阻止利用GTP協議漏洞進行的DoS攻擊。

2.基于IP數據包的檢測(IC.NMM – 1.IPPacketFiltering):該方式聚焦于特定的互聯網協議數據包,如ICMP和ARP。網絡設備會對這些數據包進行監測,一旦檢測到模擬的ICMP或ARP基于DoS攻擊,就會及時采取措施,如限制相關功能,以減輕攻擊的影響。

3.通用監測方式(IC.NMM – 1.Generic):當網絡設備采用的監測機制不屬于上述兩種時,就歸為通用監測方式。在這種方式下,設備會綜合評估網絡流量,利用網絡分析工具揭示處理的協議類型,并根據相關風險文檔,判斷流量是否正常。

NMM網絡監控機制在EN18031標準中占據著重要地位。它通過明確的要求、多樣化的檢測方法和靈活的實現方式,為網絡設備提供了強大的安全防護能力。無論是設備制造商還是網絡管理者,都應充分重視NMM機制,將其融入到網絡安全體系中,共同構建一個安全、穩定的網絡環境。

信息提交成功

信息提交成功